什么是伪装攻击,如何保护自己?

拥有手机且可以接电话的任何人都有可能成为被欺骗攻击的对象。欺骗攻击者可以伪装成公司技术部门或其他可获取密码的团队成员之类的身份,通过操纵您来获取信息。这些攻击者可以出售或滥用这些数据,因此您应该积极保护自己的信息。

那么,什么是欺骗攻击?如何保护自己?

什么是欺骗攻击?

欺骗攻击是一种社交工程学形式,攻击者使用欺骗手段试图获取系统、网络或任何信息的访问权限。攻击者编造一个虚假情景,称为借口,假装成有经验的人,例如IT人员,HR经理甚至政府特工。这种攻击可以在线上和线下进行。

欺骗攻击最早出现在21世纪初的英国,当时寻找名人爆料的记者们采取了极端手段来监视他们。新闻品牌之间的竞争非常激烈,导致记者们发明了获取私人信息的新方法。

起初,他们只是偷听目标名人的语音信箱。语音信箱带有默认的PIN码,许多用户没有更改,默认的PIN码。记者们就利用了这一点。如果默认的PIN码已经更改,一些记者甚至会打电话给他们的目标,并假装是电话公司的技术人员。他们会获取语音信箱的PIN码,并获得隐藏在其中的信息。

通常,欺骗攻击的场景通常会给受害者带来很大的紧迫感或同情心。攻击者可能使用电子邮件、电话或短信与目标联系。

欺骗攻击的要素

在欺骗攻击的情景中,有两个主要要素:骗子扮演的”角色”和意图让目标相信该角色有权访问所需信息的”合理情况”。

想象一下,你尝试处理一笔交易,但交易失败了。你没有得到你订购的比萨饼,而且在线商店已经关闭。真是太糟糕了!但事情并没有结束。几分钟后,由于某种莫名其妙的错误,你发现你的账户被扣款。

不久之后,攻击者打电话并扮演一个角色,假装是你的银行客服代表。因为你正等着接电话,所以你会相信这个合理的情况,并提供你的信用卡信息。

欺骗攻击如何运作?

欺骗攻击利用身份验证的弱点。在语音交易中,身份验证几乎是不可能的,因此机构采用其他方法来识别其客户。

这些方法包括请求验证出生日期、亲属身份、子女数量、联系地址、母亲的娘家姓或账号等信息。大部分这些信息可以从目标的社交媒体账户上获取。欺骗者利用这些信息来”证明”他们所扮演角色的真实性。

骗子利用你的个人信息来让你透露更敏感的信息,他们可以利用这些信息。获取这些个人信息需要仔细研究,因为所获得的数据越具体,你就越愿意放弃更有价值的信息。

骗子还有除社交媒体外的直接信息来源。他们可以伪造他们冒充组织的电话号码或电子邮件域名,以增加向目标销售的合理情况的可信度。

3个重要的欺骗攻击技术

骗子和黑客使用各种欺骗攻击技术来获取敏感信息。

1. Vishing和Smishing

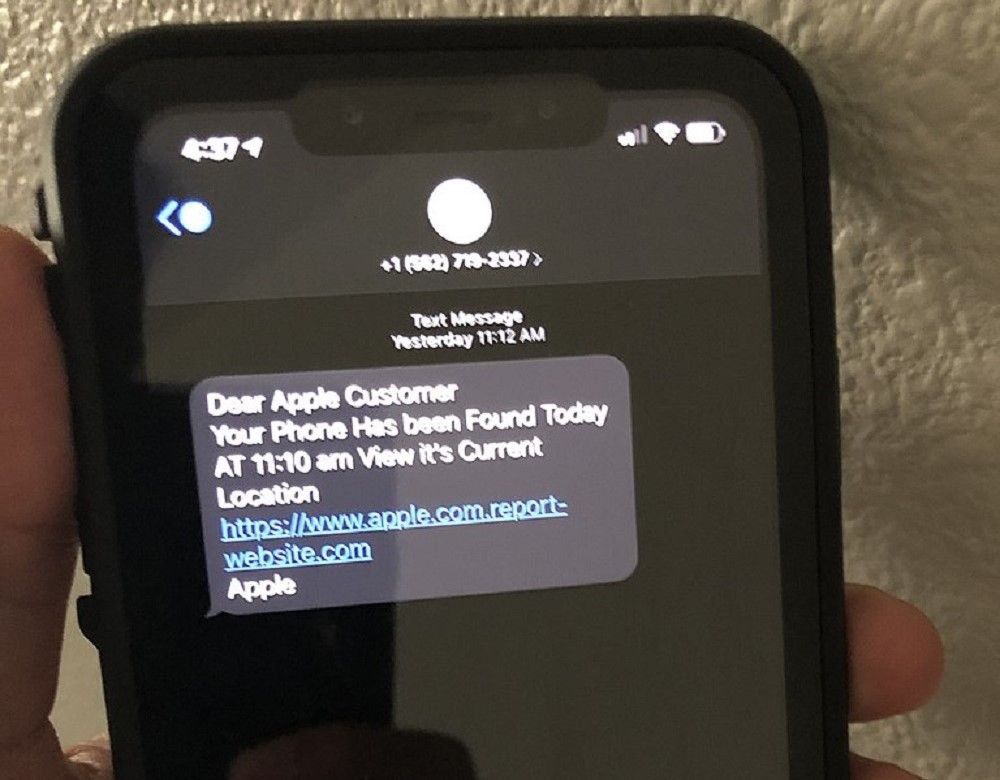

这两种技术非常相似。Vishing攻击使用语音通话来说服受害者提供骗子所需的信息。而Smishing诈骗则使用SMS或短信。

相比起直接收到看似重要人员打来的电话,Vishing攻击更有成功的机会,因为目标更有可能忽略文本消息。

2. Baiting

Baiting涉及使用高额奖励来收集信息,也可能包括伪造可信来源。

骗子可能冒充律师声称你从远亲那里继承了遗产,并需要你的财务细节以处理交易。目标组织的高级人员也可能成为受害者。

另一个常见的手法是投递一个带有公司徽标和紧急项目工作指示的U盘。这个U盘上会加载恶意软件,黑客将利用它来获取公司服务器的访问权限。

3. Scareware

在这种方法中,黑客利用恐惧作为一种策略。一个显著的例子是在不安全网站上弹出一个窗口,告诉你设备上有病毒,并要求你下载实际上是恶意软件的杀毒软件。Scareware也可以通过电子邮件和短信中的链接进行传播。

如何保护自己免受欺骗攻击

几乎无法完全阻止欺骗攻击,但可以采取措施来显著降低风险。

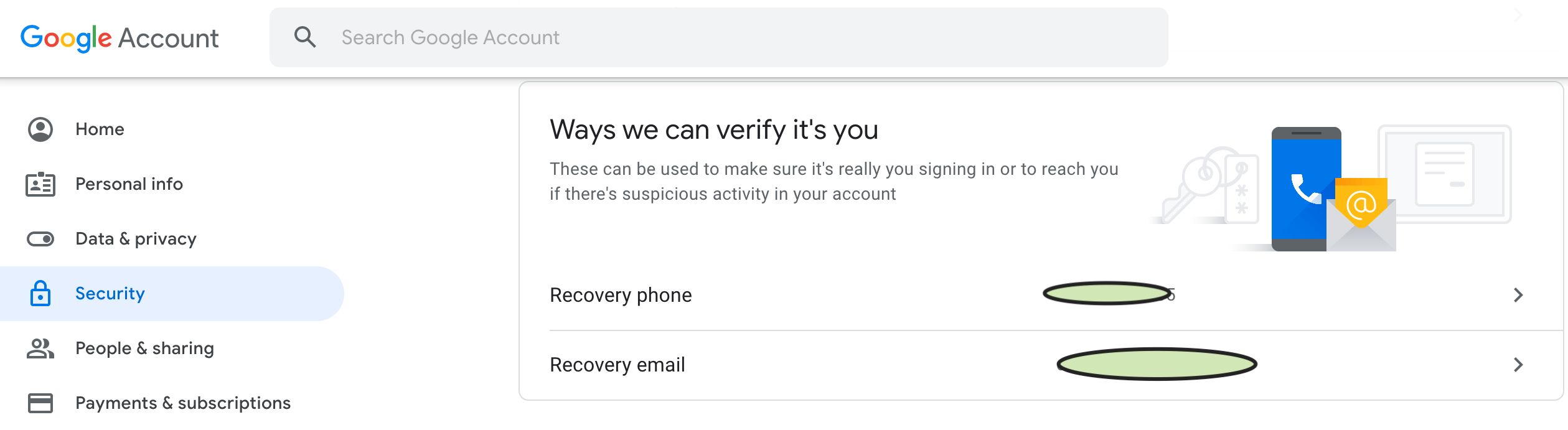

之一是通过邮件分析来识别欺骗攻击。查看电子邮件的域名可以判断其是否被伪造。然而,欺骗攻击可能会伪造电子邮件域名,使其看起来与原始域名几乎相同,因此很难发现这些欺骗攻击。

但是随着复杂人工智能技术的发展,电子邮件分析变得更加容易。人工智能现在可以识别钓鱼模式,并寻找欺骗攻击的迹象。它可以识别流量异常、被伪造的电子邮件显示名称以及与欺骗攻击常见的短语和文本。

当然,用户教育非常重要。没有人应该要求你提供银行密码、信用卡PIN码或序列号。如果有人要求提供这些信息,您应该立即向相关部门报告。此外,提醒家人、朋友和员工不要点击未知链接,避免访问不安全的网站可能足以防止恶意软件进入公司服务器。

不要成为欺骗攻击的受害者

虽然识别欺骗行动可能不容易,但您可以采取简单的步骤来避免成为受害者。不要点击不安全网站上的链接,也不要向任何人透露您的登录详细信息。您的银行的在线平台上有验证的客服电话线路。当任何客服代表联系您时,请确保电话号码与官方线路相对应。